Senhas seguras e fáceis de memorizar com Diceware D12

Já faz alguns meses, tive contato com a técnica de geração de senhas seguras conhecida como Diceware. O princípio na verdade é bem simples: pegue uma lista de 6^5 palavras (7.776 para ser exato), um dado comum de seis faces e pronto! Você tem todos os ingredientes para gerar uma senha segura! Basta sortear umas 4 palavras pelo menos, sendo que cada palavra exige a rolagem do dado 5 vezes. A vantagem do dado é que a aleatoriedade fica garantida. Se quiser saber mais sobre o Diceware, recomendo o artigo no The Intercept tratando do assunto.

Olhando isso, eu pensei: bom, essa técnica é divertida! E acho que dá pra fazer ficar ainda mais interessante! Assim nasceu o Diceware D12.

O princípio do Diceware D12 é o mesmo do Diceware tradicional, com algumas mudanças importantes:

- Ao invés do dado de 6 lados, utilizamos um dado de 12 lados.

- Ao invés de uma lista de 7.000+ palavras, utilizamos tomos, que são agrupamentos menores, porém mais organizados, de palavras. Cada tomo contém 1.728 palavras, mas não é só isso: elas estão agrupadas em 12 páginas de 12 sessões, cada sessão com 12 palavras.

- Ao invés de uma lista só de palavras, você vai escolher que tomos utilizar e recomendo que adote um "tomo secreto" para tornar a senha ainda mais difícil de ser quebrada.

- Como nem todo sistema suporta senhas gigantescas, o Diceware D12 oferece um método alternativo para quando precisamos de senhas mais curtas (e ainda assim, um pouco sofisticadas e fáceis de lembrar)

O Diceware D12 está sendo publicado no Wiki Cordéis. Lá você pode ver as regras e tomos já existentes. Os tomos estão apresentados em 2 grupos: tomos comuns (de palavras fáceis) e tomos sofisticados (de palavras mais difíceis e incomuns). A proposta é que você utilize um tomo sofisticado (à sua escolha) como se fosse seu tomo secreto, caso não tenha um realmente secreto e exclusivo. Até o momento, você verá 3 tomos públicos comuns e 2 tomos públicos sofisticados. Usando 4 tomos, você já será capaz de criar senhas que se aproximam da segurança do Diceware tradicional.

Tá, e como funciona na prática? Vejamos: pegue os 3 tomos públicos e escolha um tomo sofisticado (vamos usar o Asteroides). Você precisará colocá-los em uma ordem desejada. Por exemplo:

- Tomo Machado

- Tomo Pimentel

- Tomo Queirós

- Tomo Asteroides

Vamos criar uma senha de 4 palavras, ok? Rolamos o dado e saiu 3. De acordo com a tabela no wiki, isso significa que usaremos o primeiro tomo, o Machado. Agora, rolamos 3 vezes o dado: 4, 7, 4. A palavra inicial será "sai".

Segura aí e vamos repetir o procedimento. Rolando, deu 2, ou seja, o mesmo tomo novamente. Rolando 3 vezes deu 3, 1, 6. A palavra é "vá".

Continuando as rolagens, agora sai um 12. Vamos usar o tomo Asteroides. Rolando 3 dados, temos 1, 6 e 2. A palavra é "Erato".

Como o tomo especial já apareceu, vamos tirá-lo da jogada agora para evitar que a senha tenha mais de uma palavra "sofisticada". Assim, sobram os 3 tomos na ordem em que já estavam. Rolando novamente, sai um 5. Pela tabela (agora vendo a coluna com 3 tomos), o tomo será o Pimentel. A rolagem de 3 dados deu 4, 10, 10. A palavra será então "prédio".

A senha que criamos foi "sai vá Erato prédio". Não transforme em frase tipo "sai, Erato, vá pro prédio". Parte da riqueza desse tipo de senha está no fato de a junção de palavras não fazer sentido, o que torna a senha mais forte. Como você pode ver,. é ainda uma senha relativamente fácil de ser memorizada.

Vamos criar uma usando o método alternativo? Então tá, considere os tomos na mesma posição em que estavam antes.

Rolando o dado saiu 7, o que nos leva ao Tomo Queirós. Sorteando palavras veio 10, 8, 8. A palavra é "proveito". Como ela tem 8 caracteres (mais que 4 e menos que 10, portanto), ela serve como está.

Vamos à primeira transformação. Rolando dois dados saiu 1, 7. Seguindo o método alternativo, devemos apagar a penúltima letra. A senha provisória é "proveio".

Para a segunda mudança a rolagem resultou em 5, 3. Devemos tornar maiúscula a terceira letra. Senha provisória: "prOveio".

A rolagem da terceira mudança: 8, 6. Alteração: trocar a quarta letra de traz para a frente com a antepenúltima. Senha: "prOevio".

A senha gerada foi "prOevio". É uma senha razoável. Como se vê, não apareceu caractere especial ou número (o método proposto às vezes os insere). Se achá-la fraca, você pode sortear mais alterações ou até alterar você mesmo. Por exemplo, transformando-a em "prOe^1o".

O método alternativo serve, inclusive, para tornar as senhas gigantes ainda mais difíceis. Nada impede que sua senha seja, por exemplo, "sai vá Erato prédio prOevio".

Este é o método sendo aplicado de forma pretensamente didática! Veja mais sobre o Diceware D12 no wiki! Espero que seja útil!

Ah, você pode estar pensando: "que louco isso! Mas eu não tenho um dado desses." Esses dados são vendidos em qualquer loja de RPG. E as regras trazem formas variantes de aplicação, ensinando você a emular um D12 com dados de 6 lados, cartas de baralho ou mesmo uma moeda! Dá uma olhada lá! E boas senhas! :-)

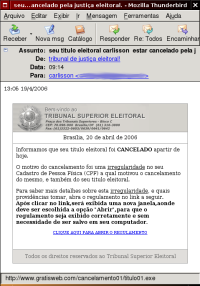

P. S.: Imagem do post.